2019年5月14日,微软官方在例行补丁日发布编号为CVE-2019-0708的漏洞公告,攻击者利用该漏洞可能可以直接获取Windows服务器权限,对目标系统执行任意代码。中新网安将对该漏洞进行持续关注,并第一时间为您更新相关漏洞信息。

中新网安安全研究院CVE-2019-0708 Windows RDP 漏洞利用发布,已经构成了蠕虫级的攻击威胁

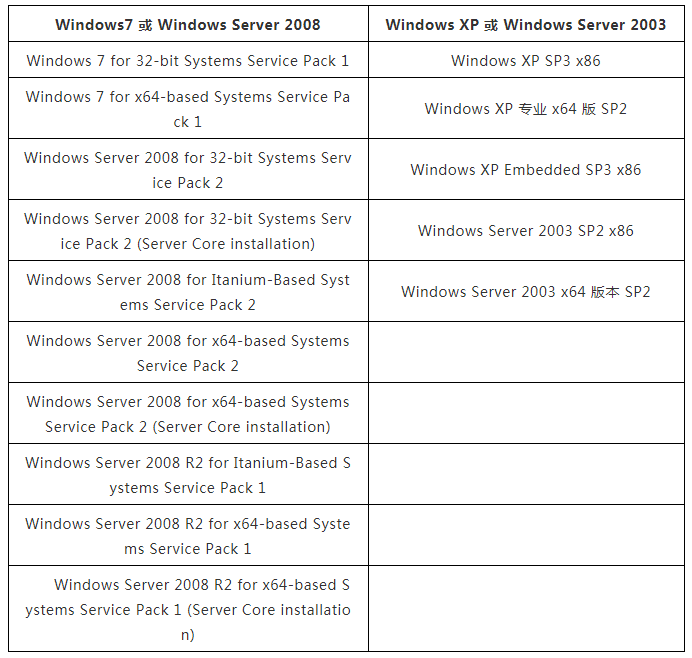

【漏洞编号】CVE-2019-0708 【漏洞名称】Windows RDP远程代码执行高危漏洞 【漏洞评级】严重 【影响版本】

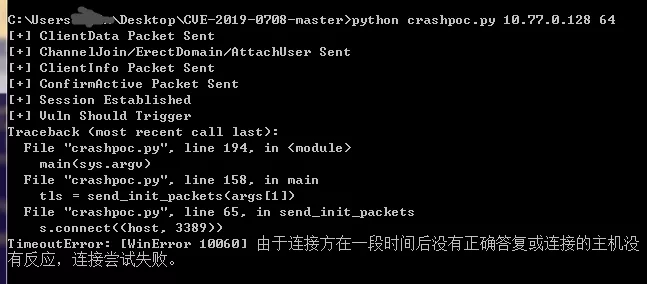

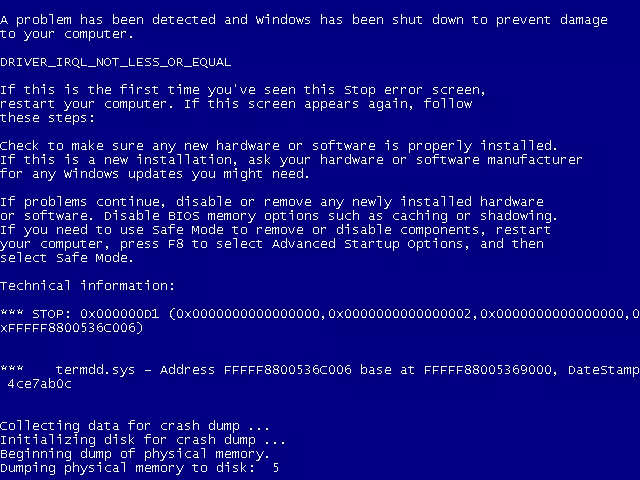

【威胁描述】 该漏洞影响了某些旧版本的Windows系统。此漏洞是身份验证,无需用户交互。远程桌面服务(以前称为终端服务)中存在远程执行代码漏洞,当未经身份验证的攻击者使用RDP(常见端口3389)连接到目标系统并发送特制请求时。利用此漏洞的攻击者可以在目标系统上执行任意代码;可以安装程序; 查看、更改、删除数据或创建具有完全控制权限的新帐户。要利用此漏洞,攻击者需要通过RDP向目标系统远程桌面服务发送特制请求。 【POC验证】 2019年5月31日检测到github上有人发布了可导致远程拒绝服务的POC代码 (https://github.com/n1xbyte/CVE-2019-0708) 针对windows 7 x64的经验证POC代码真实有效。

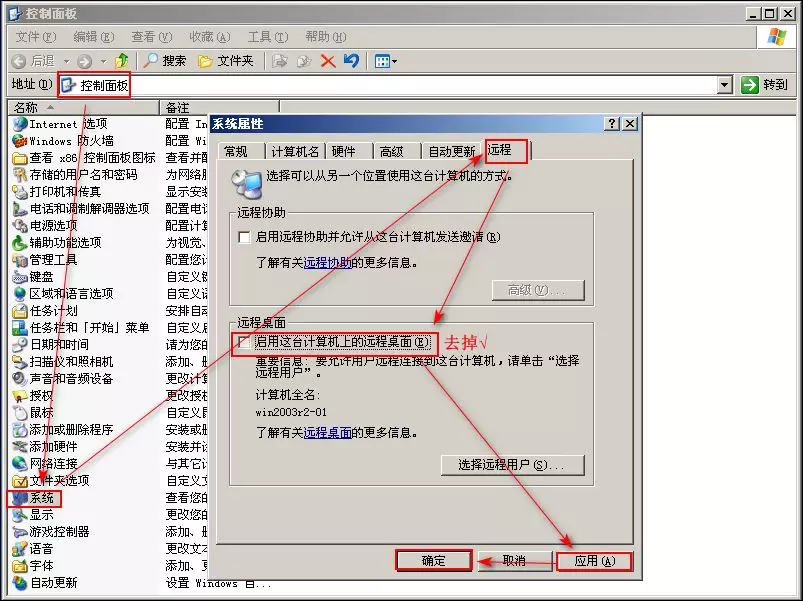

1. 打开 控制面板->系统->远程>去掉‘启用远程这台计算机上的远程桌面’的对勾 ->应用->确定

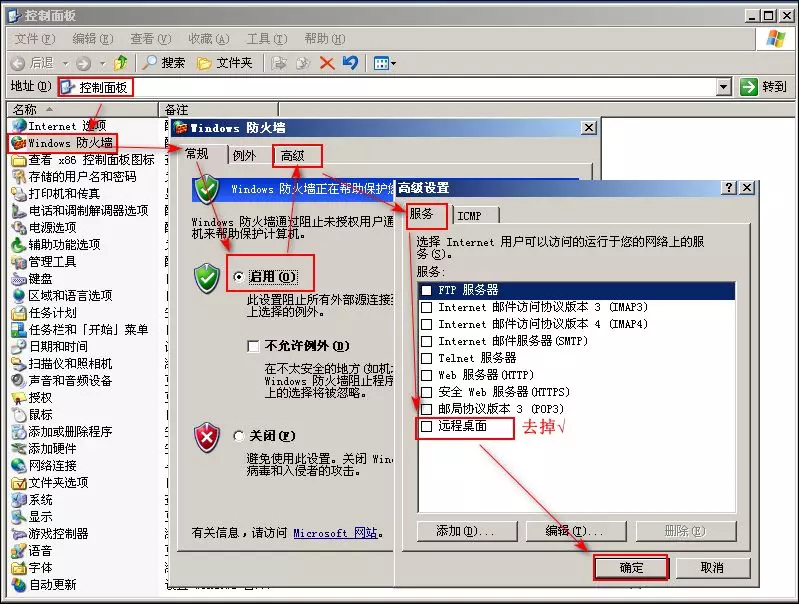

2.打开 控制面板->windows防火墙->常规->启用->服务->去掉远程桌面对勾->确定

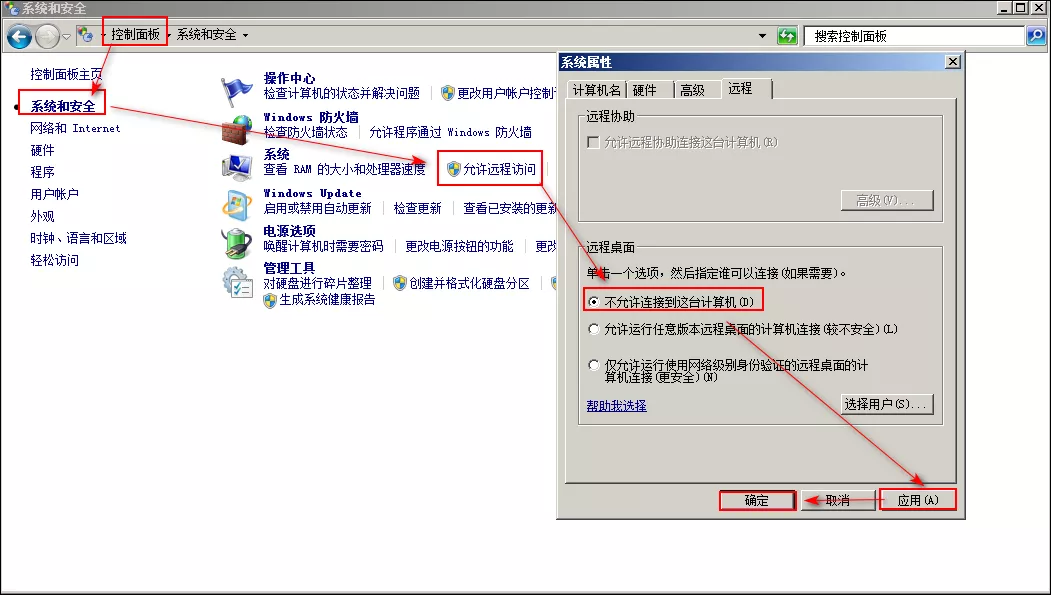

1. 打开 控制面板->系统和安全->允许远程访问->不允许连接到这台计算机->应用->确定。

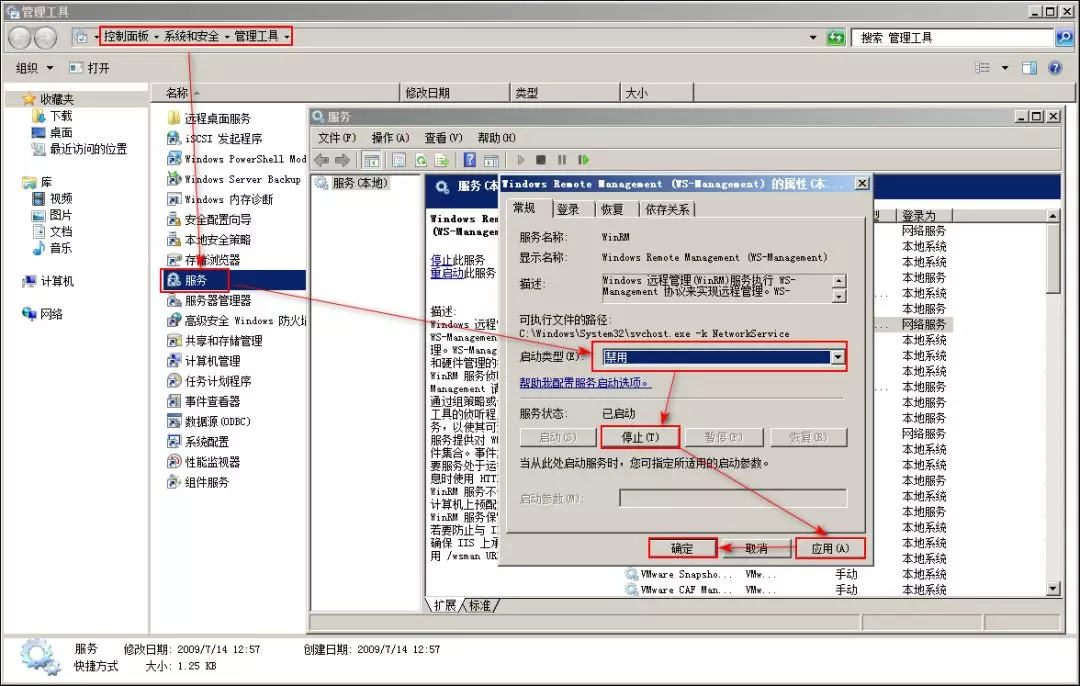

2.打开 控制面板->系统和安全->安全工具->服务->禁用->停止->应用->确定。

|