-

- 网警课堂 | 互联网销售危险化学品,这些知识你需要了...

- 喜报|中新网安获国家级专精特新“小巨人”企业认定

- 实力认可 | 中新网安再次入选安全牛《中国网络安全行...

- 中新网安|安徽省公安厅网安总队与辽宁省公安厅一行领导...

- 实力认可 | 中新网安入选CCSIP 2022 中国...

- 喜报|“针对DDoS攻击的云端与本地端协同防护系统”...

- 司庆特辑回顾中新网安成立20周年|不忘初心共筑网安金...

- 中新网安|"自主可控的中新金盾国产化芯片平台抗DDo...

- 中新网安|中信数字创新(上海)科技有限公司领导莅临中...

- 网络安全宣传周 | 2022法治日·安徽合肥

- 中新网安|2022年国家网络安全宣传周在安徽合肥开幕

- 百日行动 | 为啥美女这么喜欢跟我聊天呢?

- 安徽2022网民网络安全感满意度调查问卷今日正式上线...

- 再度入选|中新网安实力上榜FreeBuf CCSIP...

- 教育部发布预警:高校招生录取期间,谨防诈骗

- 人都去世了,诈骗电话还在打过来……

- 合肥高新区举行企业表彰大会 | 中新网安获品牌荣誉示...

- 合肥高新区举行企业表彰大会|中新网安获品牌荣誉示范奖...

- 高考临近,警惕以“托关系”“有门路”为由的诈骗

- 注意!新型“疫情排查”骗局曝光

- 依法严惩!合肥公安严肃查处涉疫违法犯罪

- 合肥发布第16号通告!严处这些违法行为!

- 中新网安再入选《CCSIP 2021中国网络安全产业...

- PCSA“挂图作战”解决方案首发|中新网安获核心安全...

- 中新网安再次入围安全牛《中国网络安全行业全景图》四大...

- 中新网安 | 出席2020中国网络安全产业高峰论坛并...

- 中新网安 | 助力2020年国家网络安全宣传周

- 中新网安 | 主要起草国家标准《军民通用资源 信息数...

- 荣誉表彰 | 中新网安获“党建示范点”和“党建工作突...

- 战“疫”行动 | 中新网安工商大数据精准打击口罩等伪...

- 荣誉表彰|中新网安董事长兼总经理周先东先生获合肥市第...

- 中新网安|荣获国家信息安全漏洞共享平台“2019年度...

- 中新网安|荣获“2019年长三角数字经济应用场景优秀...

- 中新网安|“网安2019”湖南省关键信息基础设施网络...

- 中新网安|协办第二届“纵横”网络空间安全创新论坛在合...

- 中新网安|助力第十三届合肥国际文化博览会

- 喜迎国庆|中新人将坚守岗位热烈庆祝中华人民共和国成立...

- 中新网安 | 助力2019年国家网络安全宣传周

- 战略合作|上海华科智谷人工智能研究院与中新网络信息安...

- VARA2019|中新网安出席2019世界物联网博览...

- 中新网安 | 2019北京网络安全大会在京开幕中新网...

- 荣誉表彰|中新网安荣获2018年度国家信息安全漏洞库...

- 莅临调研|合肥市副市长王文松一行来中新网安考察调研

- 莅临调研|省数据资源管理局局长王崧一行来中新网安考察...

- 中新网安 | 获国家信息安全漏洞共享平台(CNVD)...

- 中新网安 | 响应等保2.0全新中新金盾安全服务平台...

- 莅临调研|省委非公工委办、省网信办一行来中新网安考察...

- 安全预警|危险!勒索病毒GandCrab V5.2来...

- 中新网安 | 合肥市大数据行业党建工作会议昨日在中新...

- 中新网安 | 合肥市高新区2018年度高成长企业发展...

- 中新网安 | 安徽省科技厅:中新网安等60家院士工作...

- 热烈庆祝改革开放40周年|中新网安携多项安全产品参加...

- 荣誉表彰|中新网安获得CNVD年度重点工作贡献单位表...

- 中新网安 | 入围安全牛抗DDoS矩阵,位居领先者与...

- 合肥高新区互联网企业党组织网络安全知识讲座暨知识竞赛...

- 全国在行动|中新网安助力2018年国家网络安全宣传周

- 来访调研|省委常委、市委书记宋国权赴中新网安调研

- 莅临调研 | 全国政协副主席汪永清率全国政协专题调研...

- “安全从0开始”中新网安参展2018 ISC互联网安...

- “安全从0开始” 中新网安诚邀您0距离参与2018I...

- 中新网络信息安全股份有限公司院士工作站签约仪式在京举...

- 行业发声 | 中新网安副总裁出席2018中国网络与信...

- 来访调研 | 安徽省政协领导一行莅临中新网安总部调研...

- 安全牛发布 | 网络安全行业全景图(2018年7月)

- 重保支撑|中新网安上合青岛峰会安保支撑获来函感谢

- 来访调研|国家计算机网络与信息安全管理中心安徽分中心...

- 喜报|中新网安连续三次蝉联《中国网络安全企业50强》...

- 重保支撑|中新网安助力数字中国建设峰会成功举办

- 来访调研|合肥市人大常委会领导一行赴中新网安参观调研

- 来访调研|合肥市发改委领导一行赴中新网安参观调研

- 工商大数据|以网管网促进网络市场创新发展安徽省网络市...

- PCSA联盟|聚合关键安全能力,软件定义未来安全

- 来访调研|省经济与信息化委信息化推进小组一行来到我公...

- 五四青年节活动|CRP全城公益推广优秀企业行之走进中...

- 莅临调研|合肥市发改委召开市公共安全产业专题重大品牌...

- 莅临调研|合肥市政协领导一行莅临中新网安总部调研指导

- DDoS防御|从“Memcached反射攻击”剖析D...

- 来访调研|市数据资源局领导调研考察中新网安并赋予新年...

- 安全预警|变种勒索病毒卷土重来医疗行业遭遇勒索病毒攻...

- 年度表彰|中新网安2017年度表彰大会

- 中新网安 | 入围“2017年度高新区经济表彰大会拟...

- 技术创新 | 中新网安“猎潜者”成功阻击加密流量中的...

- 权威发布 | 全国信息安全标准化技术委员 编制发布了...

- 荣誉喜讯|中新网安荣获“2017合肥高新区创新文化建...

- 云安全大会|助力C-CSA&CSA中新网安正式成为中...

- 中新网安|助力国际云安全大会暨CSA&C-CSA年会

- 合肥网安大会|中新网安: 数据分析在安全体系中的应用

- 乔迁公告|中新网安大厦全面启用中新网安总部乔迁新址

- 中新金盾|深度用户行为分析平台“猎潜者”保障网络空间...

- 中新金盾|抗拒绝服务攻击云+端立体防御平台“安道者”...

- 中新网安|护航国家重大活动·共筑网络空间安全中国梦

- CNCC 2017 | 中新网安:基于数据分析和可视...

- 团队建设|2017中新网安研发中心秋季篮球赛圆满举行...

- 中秋团圆|中华庆佳节,中新守安全!中新网安恭祝您中秋...

- 迎国庆│中新网安热烈庆祝伟大祖国68周年生日快乐!

- 俄罗斯信息安全大会|中新网安载誉而归 InfoSec...

- 一带一路│中新网安与您相约2017 InfoSecu...

- VARA2017|数据分析在漏洞管理与处置中的应用

- 攻防大赛|“中新网安杯”首届合肥市网络安全技能大赛圆...

- 攻防大赛|合肥市首届网络安全技能大赛即将在高新区中新...

- 工商大数据|市局网监局举办“合肥市网络交易监管服务平...

- 漏洞公告|CVE-2017-8620 Windows...

- 荣誉喜讯|中新网安董事长兼总经理周先东先生获“201...

- 建军节|中新网安向英雄致敬!

- 漏洞周报|中新网安漏洞支撑工作总结

- 漏洞预警|Oracle发布多个安全漏洞更新

- 中标喜讯|中新网安中标2017年-2019年中国联通...

- 威胁报告|Nexusguard发布2017年Q1DD...

- 工商大数据|中新网安助力安徽省首家市级网络交易监管平...

- 入围喜报|中新网安成功入围福建省省级政府采购网上超市...

- 乔迁之喜|热烈庆祝中新网安上海分公司新办公室启用

- 受邀参展|中新长清亮相2017上海安博会

- 中标喜报|中新网安入围2017中央政府采购名录

- 来访调研|合肥市经信委主任李海鹰赴中新网安调研

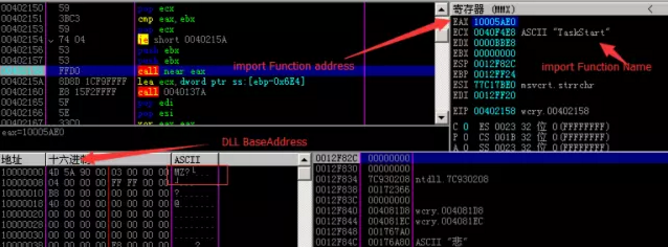

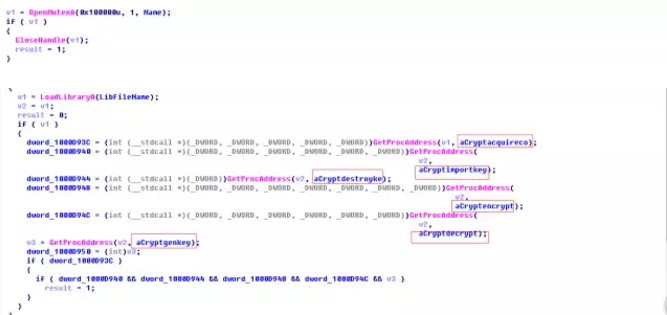

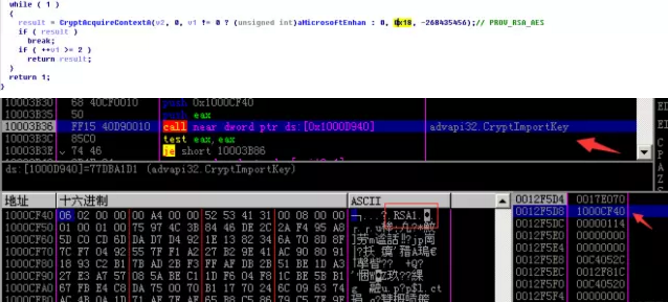

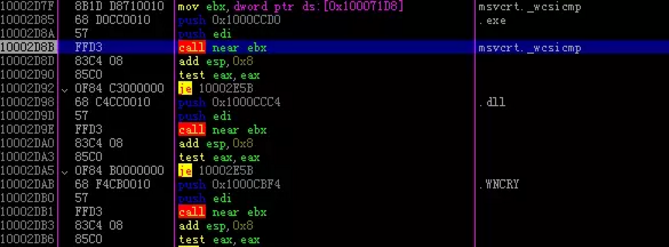

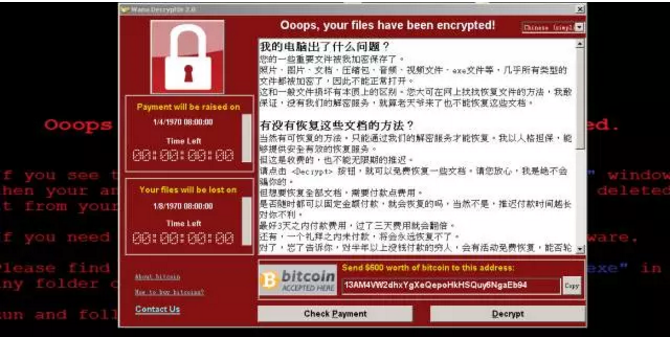

- 开机指南|应对勒索软件WannaCry周一开机指南

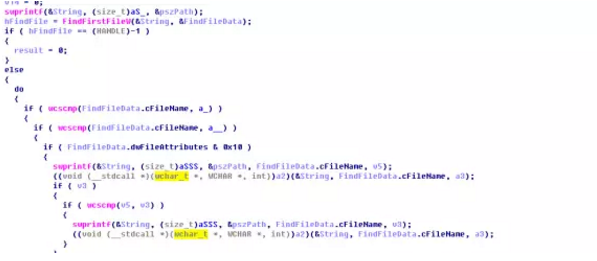

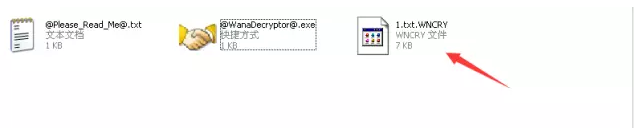

- 样本分析|中新网安安全研究院WannaCry勒索软件...

- 事件分析|WannaCry蠕虫勒索软件事件分析

- 紧急通告|全国高校部分校区和企业内网受到大规模基于W...

- 院士来访|中国工程院沈昌祥院士访问中新网安

- 429专题|中新网安携两项核心技术产品及解决方案亮相...

- 业内专家|“业务+数据”定义安全战略“合规+刚需”是...

|