经过中新网安安全研究院紧急分析,判定该勒索软件是一个名称为“WannaCry”的新家族。该勒索软件迅速感染全球大量主机的原因是利用了基于445端口传播扩散的SMB漏洞MS17-010。2017年4月14日黑客组织Shadow Brokers(影子经纪人)公布的Equation Group(方程式组织)使用的“网络军火”中包含了该漏洞的利用程序,而该勒索软件的攻击者或攻击组织在借鉴了该“网络军火”后进行了这次全球性的大规模攻击事件。由于“WannaCry”大规模爆发于北京时间周五晚8点,国内还有大量政企机构网络节点尚在关机状态。也因此,周一开机可能会面临新一轮的系统瘫痪。 中新网安发布“开机指南”作为下周一工作的应急方案。

工具准备 下载微软官方MS17-010安全补丁 https://blogs.technet.microsoft.com/msrc/2017/05/12/customer-guidance-for-WannaCrypt-attacks/ 下载专用查杀工具,参考: http://www.antiy.com/response/wannacry/ATScanner.zip http://www.antiy.com/response/wannacry/Vaccine_for_wannacry.zip 建立灭活域名实现免疫

最新分析结论表明,勒索软件的触发机制是否能访问 iuqerfsodp9ifjaposdfjhgosurijfaewrwergwea.com,如果访问成功,则不会触发勒索功能。

根据此结论,网络管理人员可以先在内部网中建立灭活域名,必须搭建内部解析服务。可以通过在内部网络搭建DNS Server,将iuqerfsodp9ifjaposdfjhgosurijfaewrwergwea.com域名地址解析到内网WEB Server的IP地址,同时WEB Server可以接受该域名的连接请求,从而实现免疫。同时,也可以监测内网访问该域名的用户IP地址和用户数量统计出内部用户的感染情况。 注1:不建议隔离网用户直接连接互联网方式进行灭活。

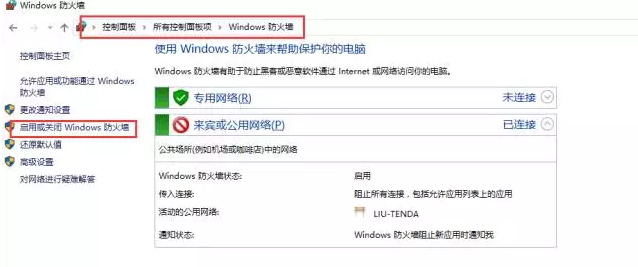

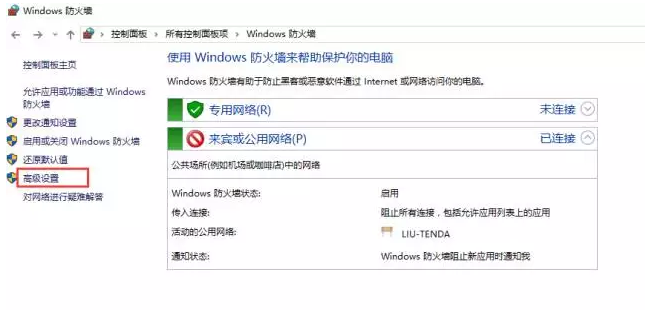

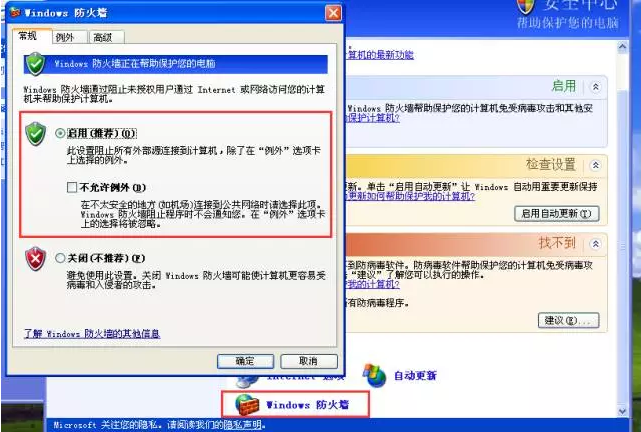

注2:最新的“WannaCry”2.0版本已经无法通过“安全开关”域名进行灭活。 处置工作建议 先断网,再开机。 启用并打开“Windows防火墙”,进入“高级设置”,在入站规则里禁用“文件和打印机共享”相关规则。关闭UDP135、445、137、138、139端口,关闭网络文件共享。 安装微软已发布的 MS17-010 补丁,https://technet.microsoft.com/zh-cn/library/security/MS17-010 。 对于XP、2003等微软已不再提供安全更新的机器,建议升级操作系统版本,或使用免疫工具检测系统是否存在漏洞,并关闭受到漏洞影响的端口。 尽快备份自己电脑中的重要文件资料到存储设备上。 若发现感染,迅速通报相关单位,组织内网检查开放445服务端口的终端和服务器,一旦发现中毒机器,立即断网处置。

系统加固

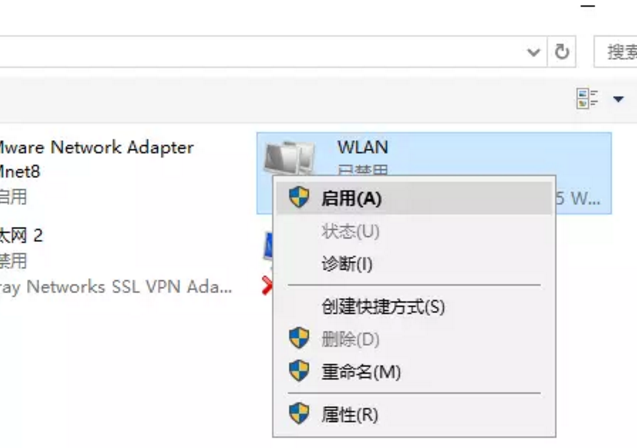

Win7/Win8/Win8.1/Win10的处理流程:关闭网络

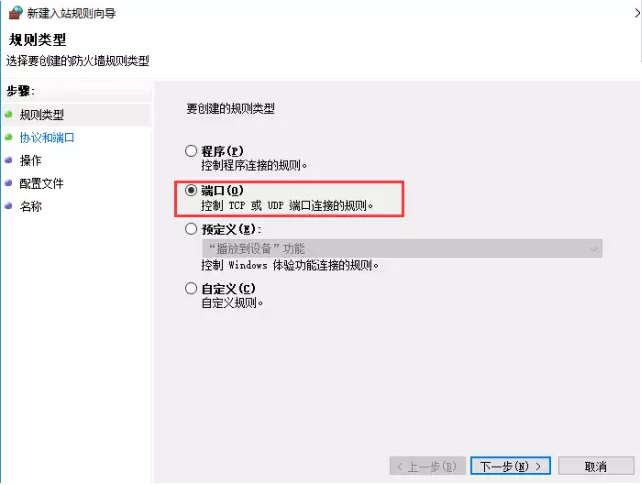

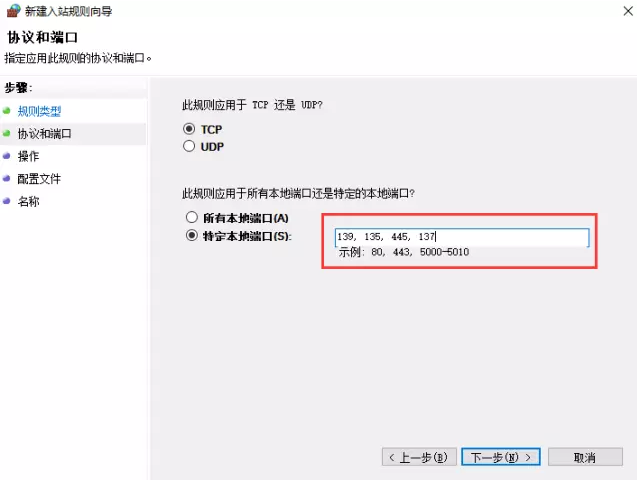

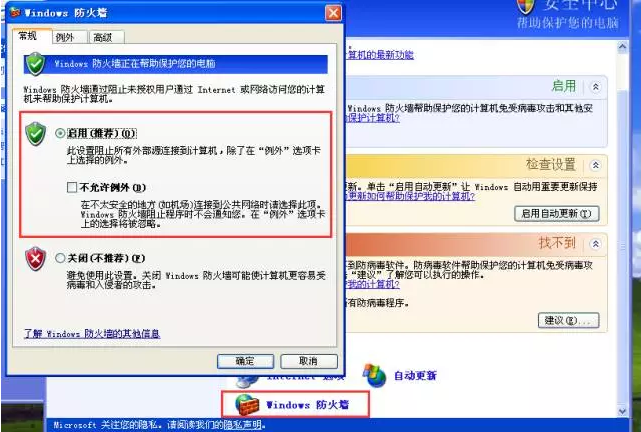

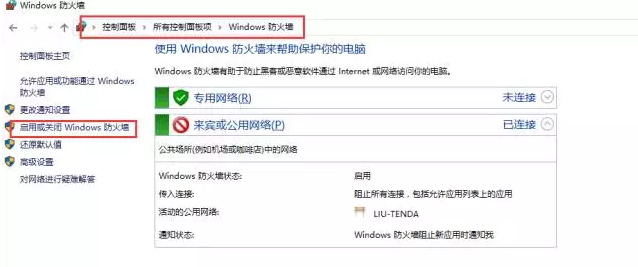

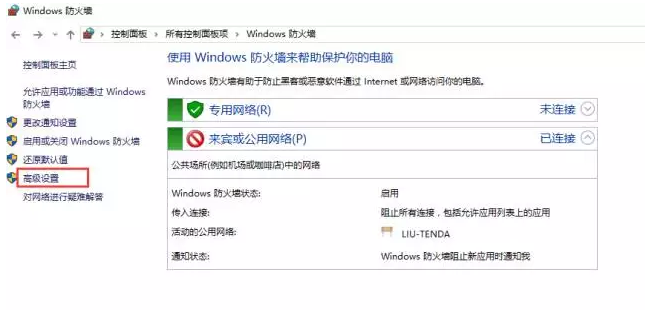

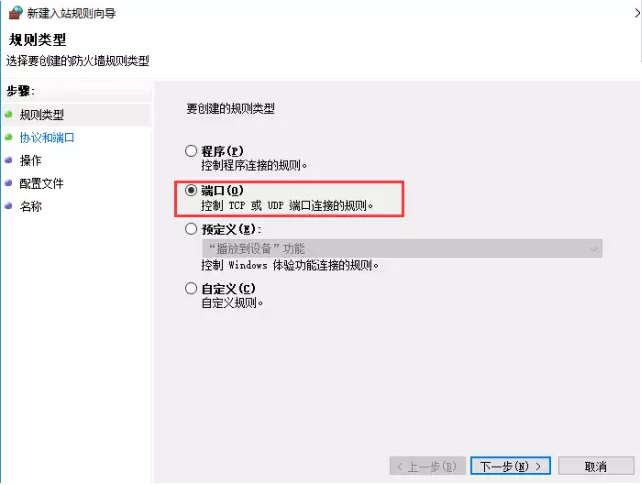

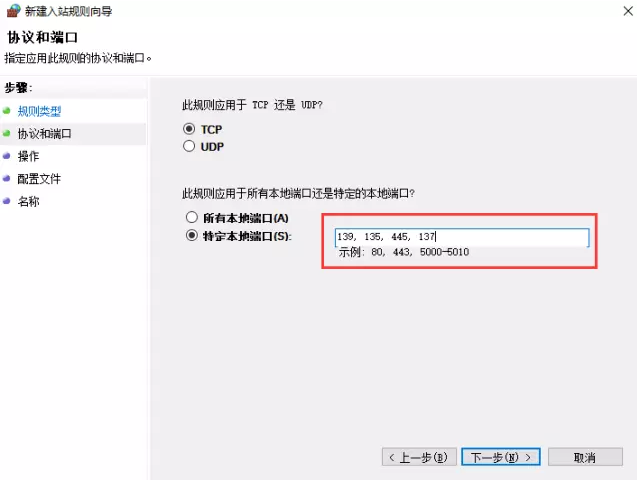

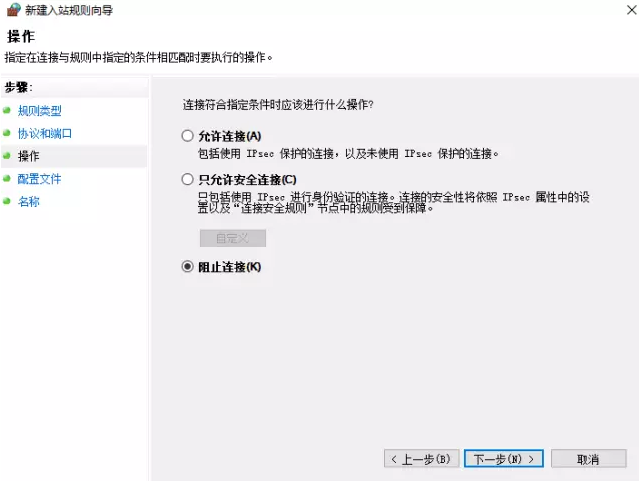

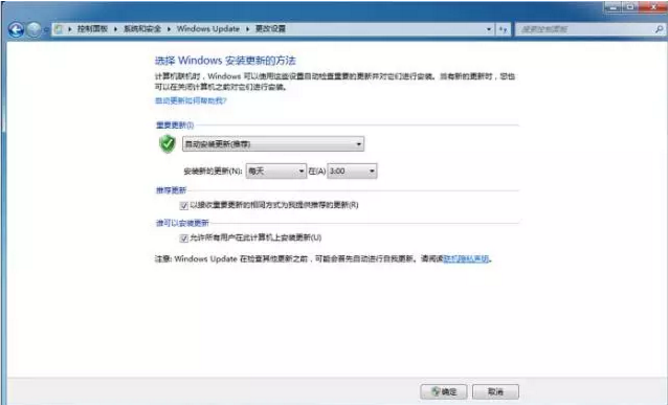

2.打开控制面板 Windows防火墙,点击左侧启动或关闭Windows防火墙 3.选择启动防火墙,并点击确定 4.点击高级设置 5.点击入站和出站规则,新建规则 6.选择“端口”

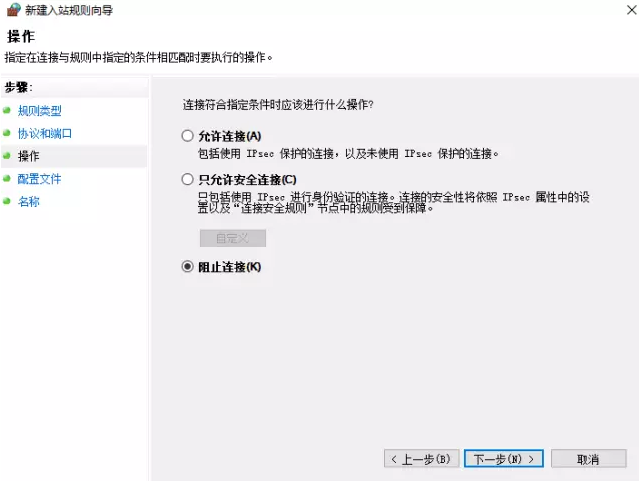

7.选择特定本地端口,输入135、137、139、445端口的连接 8.选择“阻止”

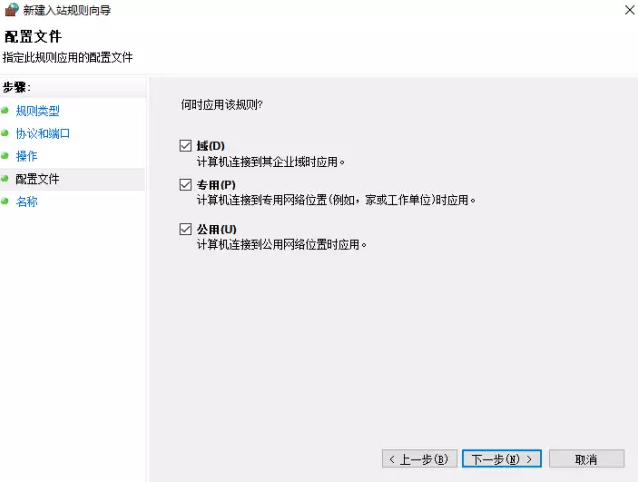

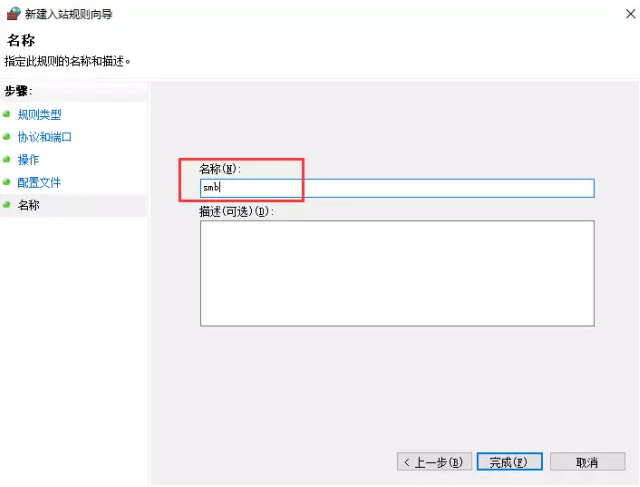

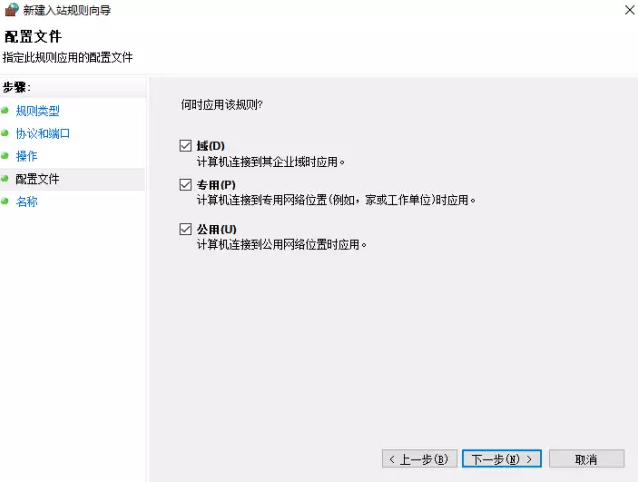

9.选择所有域

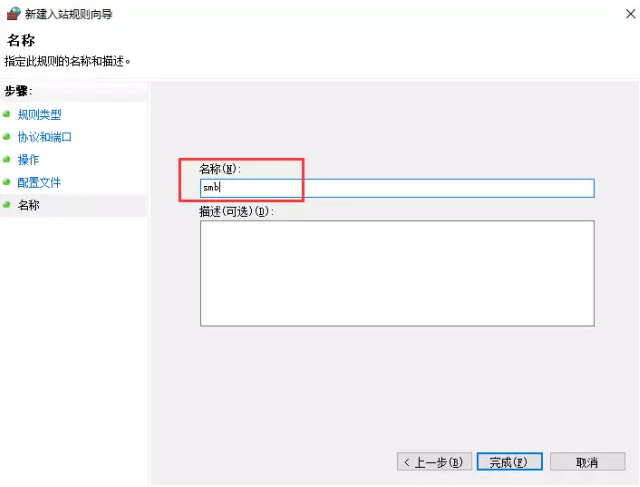

10.策略名称

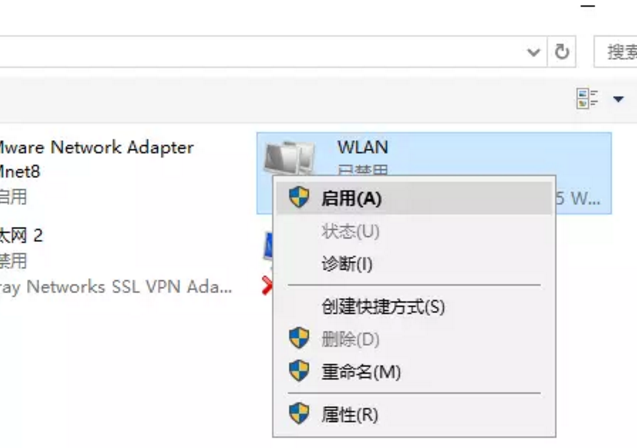

11.恢复网络

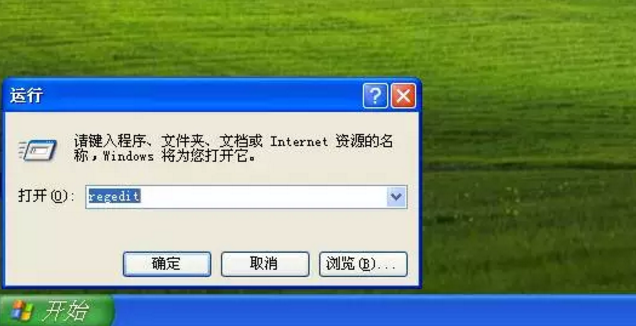

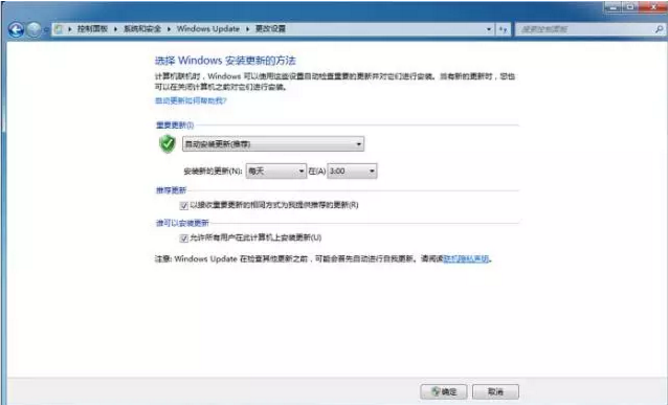

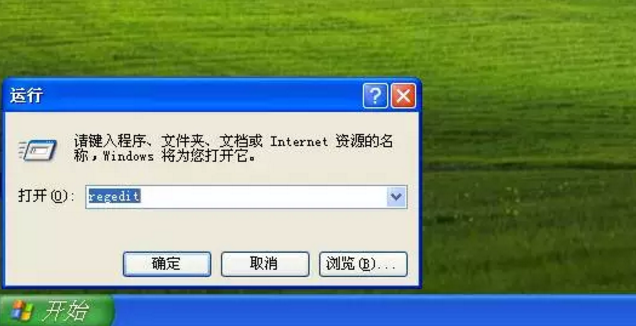

12.启系统自动更新,并检测更新进行安装 注:在系统更新完成后,如果业务需要使用SMB服务,将上面设置的防火墙入站规则删除即可。 XP系统处理流程1.依次打开控制面板,安全中心,Windows防火墙,选择启用  2.通过注册表关闭445端口,单击“开始”——“运行”,输入“regedit”,单击“确定”按钮,打开注册表。 2.通过注册表关闭445端口,单击“开始”——“运行”,输入“regedit”,单击“确定”按钮,打开注册表。

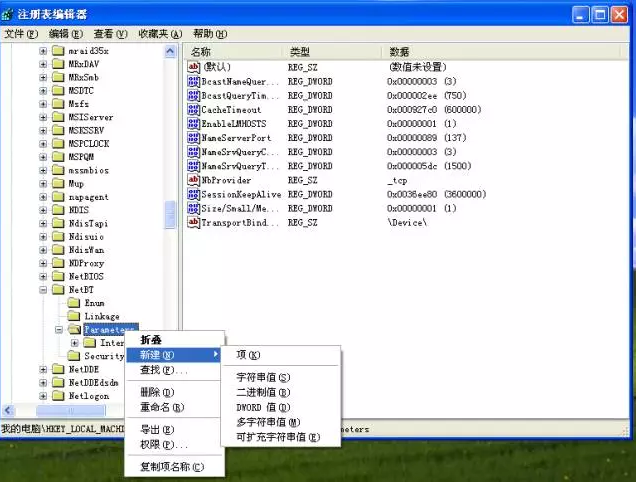

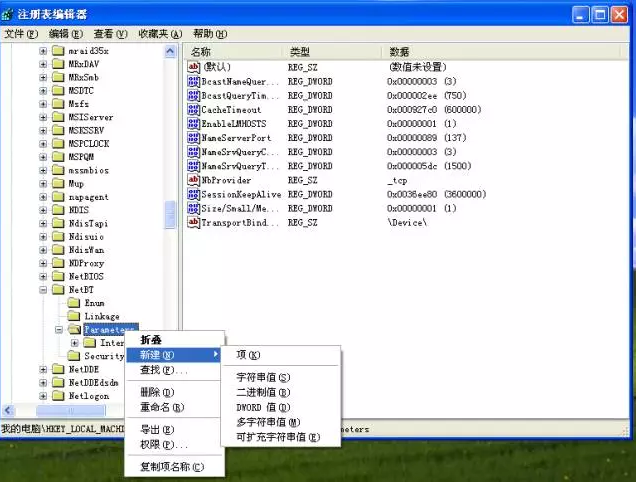

3.找到HKEY_LOCAL_MACHINE\System\Controlset\Services\NetBT\Parameters,选择“Parameters”项,右键单击,选择“新建”——“DWORD值” 3.找到HKEY_LOCAL_MACHINE\System\Controlset\Services\NetBT\Parameters,选择“Parameters”项,右键单击,选择“新建”——“DWORD值”

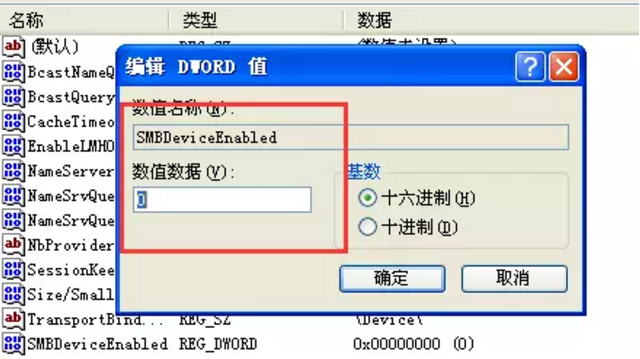

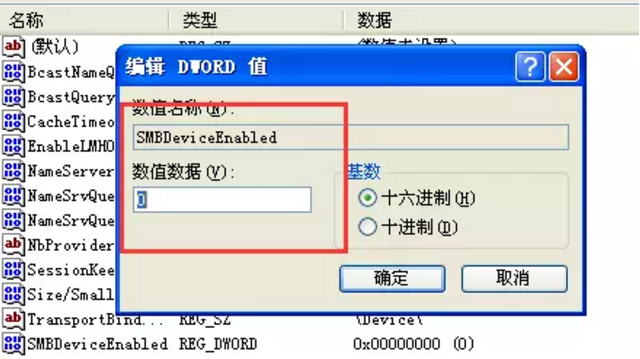

4.将DWORD值命名为“SMBDeviceEnabled”,值修改为0

5.重启机器,查看445端口连接已经没有了

6.鉴于本次WannaCry蠕虫事件的影响巨大,微软总部决定对已停服的XP和部分服务器版本发布特别补丁,微软公告详情https://blogs.technet.microsoft.com/msrc/2017/05/12/customer-guidance-for-wannacrypt-attacks/,经验证,XP系统补丁有效。

|

2.

2.